Table of Contents

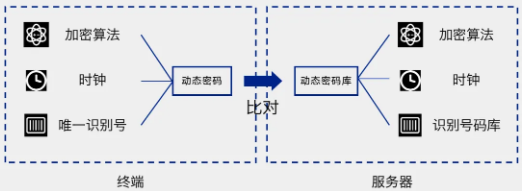

TOTP(基于时间的一次性密码)算法是一种用于生成动态密码的算法,广泛用于实现二次身份验证(2FA)机制。

TOTP算法基于HOTP(基于计数器的一次性密码)算法,但将计数器替换为时间戳。

它结合了时间戳和预共享密钥来生成动态密码,从而提供了一种时间敏感的密码验证机制。

TOTP算法的应用

TOTP算法提供了一种简单而有效的方法来生成和验证动态密码,增加了账号的安全性,并防止了许多常见的安全威胁,如密码泄露、重放攻击和猜测密码等。

下面是一些常见的应用场景:

在线账户身份验证

许多在线服务和平台(如银行、电子邮件提供商、社交媒体等)使用TOTP算法作为二次身份验证的一部分。用户在登录时需要提供动态密码,这可以通过手机应用程序(如Google Authenticator、Authy等)生成的TOTP码来实现。

虚拟私人网络(VPN)访问控制

企业和组织使用TOTP算法来增强对VPN连接的身份验证。员工需要在登录VPN时提供动态密码,以确保只有授权的用户可以访问内部资源。

远程桌面访问

对于远程桌面连接,TOTP算法可以提供额外的身份验证层。用户需要提供动态密码才能成功连接到远程计算机。

身份验证应用程序

许多身份验证应用程序(如Google Authenticator、Authy等)本身就使用TOTP算法来生成动态密码,以供用户在各种在线服务中进行身份验证。

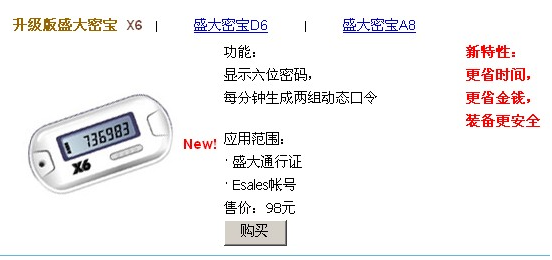

物理令牌

TOTP算法还可以应用于硬件令牌设备,如硬件令牌或智能卡。这些设备包含内部时钟和算法,可生成与手机应用程序类似的动态密码。

基于Python实现动态密码

pyotp是一个用于生成和验证基于时间的一次性密码(TOTP)和基于计数器的一次性密码(HOTP)的Python模块。

它提供了一个简单而灵活的接口,用于实现二次身份验证(2FA)和单次密码验证机制。

因为

pyotp不属于内置模块,所以使用前要先使用命令pip install pyotp进行相关模块安装。

# 示例代码:import pyotpimport timetotp = pyotp.TOTP('XFXXGRMELERZXQ7AQNF3UNF2OX56NOQ3') # 预共享密钥val = totp.now() # 获得基于当前时间戳生成动态密码print(val)

# OTP verified for current timeprint(totp.verify(val)) # 此时验证是通过的,所以verify的结果是Truetime.sleep(30)print(totp.verify(val)) # 30秒后动态密码将会过期,所以verify的结果是False代码执行结果:

411092TrueFalse在

pyotp库中,TOTP对象的有效期是固定的,并不能直接更改。默认情况下,pyotp使用的是30秒的有效期。

关于预共享密钥

pyotp提供了一个辅助函数来生成32个字符的base32密码,与Google Authenticator和其他OTP应用程序兼容

pyotp.random_base32()如果另外的一些应用程序希望将密钥格式化为十六进制编码的字符串,可以使用:

pyotp.random_hex() # 返回一个40个字符的十六进制编码的秘钥